...

- Ramverket ska skapa en struktur för bred återanvändning av gemensamma, generella och överenskomna nivåer av tillit.

- Oavsett tillämpningar/sektorer/domäner eller typen av information.

- En gemensam grund som alla kan acceptera och känna igen sig i.

- Ramverket ska möjliggöra aktiv vidareutveckling och förvaltning av tillitsmärken

- När digitala tjänster med krav som skiljer sig avsevärt från andras, ska det gå att ta fram nya tillitsmärken inom ramverket.

- När nya säkerhetsambitioner, eller nya säkerhetshot, uppkommer ska ramverket stödja aktiv livscykelhantering för existerande tillitsmärken.

- Det ska vara lätt för befintliga digitala tillämpning i samhället att relatera till Ena tillitsramverk och se eventuella förflyttningar som krävs för att kunna erbjuda tillämpningar inom Ena.

Summering

| Status | ||

|---|---|---|

|

Förslag på tillitsmodell

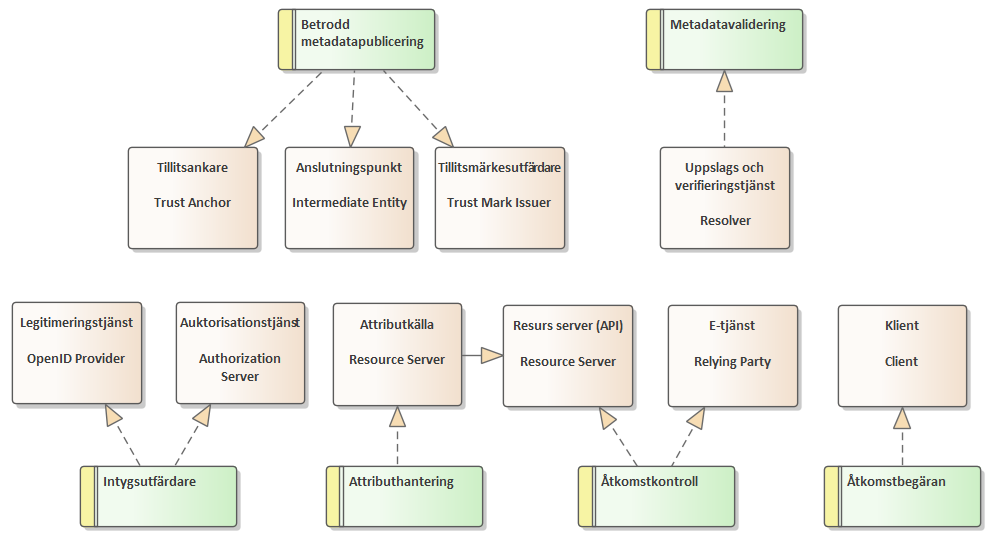

Vår modell Den föreslagna modellen utgår ifrån att de olika komponenter som deltar i en samverkan med utbyte av skyddsvärd information, bidrar med olika förmågor vid hantering av metadata, identiteter och behörighetsgrundande information. Den föreslagna tillitsmodellen bygger på att olika tillitsmärken som signalerar tillit tilldelas tekniska komponenter En grundsten i modellen är tillitsmärken som signalerar tillit och tilldelas komponenterna efter att specifika krav kopplade till tillitsmärket är uppfyllda. Vilka tillitsmärken som en teknisk komponent behöver beror på vilka förmågor som den realiserar inom ramen för identitet och behörighet.

Nästa steg i modellen är att, beroende på IAM-förmåga, leva upp till de tillitsskapande krav som krävs för att möjliggöra tillitsfull samverkan via en digital tjänst. Här behandlasFör att harmonisera krav och kravefterlevnad så tänker vi oss paketera vilka krav som behöver efterlevas beroende på IAM-förmåga. Gällande Dessa paketeringar namnger vi tillitsmärken.

Respektive tillitsmärke kommer peka ut ett antal krav i en kravkatalog.

Denna kravkatalog håller på att tas fram, men finns ännu inte dellevererad.

AP: Jocke - ta bort "notes" från bilden och beskriv i löptext

...

.

IAM-förmågor och tekniska komponenter

IAM-förmågor innefattar både de tekniska funktioner och verksamhetsprocesser som behövs för att upprätta förmågan. De fungerar alltså som byggstenar för tillit, och varje förmåga tillhandahålls av antal specifika komponenter.

I modellen som visas i nedanstående bild visas hur olika komponenttyper erbjuder beskrivs de olika tekniska komponenterna och de IAM-förmågor som de realiserar. Notera att en specifik komponent i infrastrukturen tillämpning kan erbjuda funktionalitet som i modellen motsvarar flera olika komponenttyper.

Strukturerad tillit mellan parter i en federation behövs för att möjliggöra säker och effektiv informationsdelning mellan olika organisationer. Detta är särskilt viktigt inom offentlig förvaltning där komplexa värdenätverk kräver samordnad digital infrastruktur. Tillit kan delas in i tre huvudsakliga områden:

Verksamhetstillit – baserat på lagar och reglering.

Informationstillit – etableras via informationssäkerhet och gemensamma överenskommelser.

Teknisk tillit – genom tekniska standarder och säkerhetskrav.

Utöver denna områdesindelning så utgår vi ifrån en modell där

Tillitsobjekt

Inom en federation förmedlar federationens aktörer strukturerad information som parterna behöver kunna lita på. Informationen delas in i följande typer, eller tillitsobjekt:

...

representeras av olika komponenter och dess förmåga.

Intygsutfärdade => Intygsutfärdande i bildenStatus title TODO

| Komponent | Beskrivning | IAM-förmåga | Beskrivning | ||||

|---|---|---|---|---|---|---|---|

| Tillitsankare |

| Betrodd metadatapublicering | Betrodd metadata är information om parter som är kontrollerad och publicerad av en betrodd aktör i federationen. |

...

| Anslutningspunkt |

| ||||||||||

| Tillitsmärkesutfärdare |

| ||||||||||

| Uppslag och verifieringstjänst |

| Metadatavalidering |

| ||||||||

| Legitimeringstjänst |

| Intygsutfärdande | Digitalt signerade påståenden om en användare, såsom vilken nivå av autentisering som skett, vilka behörighetsgrundande attribut som gäller, eller vilka rättigheter användaren tilldelats. |

...

| Auktorisationstjänst |

...

Intygsbegäran

Här, en begäran om identitet- eller åtkomstintyg, innehållande avsett syfte med intyget, samt underlag för begärans behandling och för intygets utformning.

...

Kontext

En ram inom vilken övriga tillitsobjekt verkar. Vilken kontext man agerar inom kan påverka interoperabilitets- och säkerhetskrav.

| ||||||

| Attributkälla |

| Attributhantering |

Funktionsobjekt

Funktionsobjekt är de tekniska funktioner och processer som tillsammans är det som skapar tillitsobjekten.

De fungerar alltså som byggstenar för tillitsobjekten, och varje tillitsobjekt tillhandahålls av antal specifika funktionsobjekt

...

|

...

| Åtkomstkontroll |

|

...

| Resurs Server (API) |

|

...

...

- Komponenterna tillitsankare, anslutningspunkt och tillitsmärkesutfärdare tillhandahåller IAM-förmågan betrodd metadatapublicering.

- Komponenten uppslags- och verifieringstjänst tillhandahåller IAM-förmågan metadatavalidering.

| E-tjänst |

| ||||||

| Klient |

| Åtkomstbegäran | Här, en begäran om identitet- eller åtkomstintyg, innehållande avsett syfte med intyget, samt underlag för begärans behandling och för intygets utformning |

...

| . |

Tillitsmärken och tillitsnivåer

...