...

Analys av olika tillitsmodeller baserade på OpenID Federation

Teknisk jämförelse av OIDF-modeller

Tabellen nedan analyserar hur olika tillitsmodeller enligt OpenID Federation kan stödja de arkitekturella drivkrafter som identifierats för Enas federationsinfrastruktur. Varje modell – från den hierarkiska HTA till den mer distribuerade IIMAR – erbjuder olika balans mellan styrning, flexibilitet, interoperabilitet och kostnadseffektivitet. Syftet är att tydliggöra hur val av modell påverkar förmågan att uppnå nationell samordning samtidigt som lokal autonomi, innovation och långsiktig skalbarhet bevaras.beskriver och analyserar de fyra huvudsakliga tillitsmodellerna i OpenID Federation ur ett mer tekniskt perspektiv.

Fokus ligger på hur tillit etableras, hur policyer tillämpas och hur interoperabilitet upprätthålls mellan federationskontexter.

Jämförelsen visar hur modellerna skiljer sig i fråga om styrningsnivå, komplexitet i nyckelhantering, valideringslogik och grad av teknisk flexibilitet.

Analysen tydliggör även vilka modeller som fullt ut stöds av OIDF-specifikationen och vilka som kräver kompletterande mekanismer, till exempel extern nyckeldistribution eller utökad governance.

Syftet är att ge en teknisk grund för val av modell inom Enas federationsinfrastruktur och förstå hur olika arkitekturella beslut påverkar robusthet, interoperabilitet och möjlighet till automatiserad verifiering över tid.

| Modell | HTA | NTA | DTA med TBE | IIMAR |

|---|---|---|---|---|

| Länk | HTA | NTA | DTA | IIMAR |

| Skiss |

...

| Info | ||

|---|---|---|

| ||

Mer information, inklusive detaljerade exempel och jämförelser, finns i projektets GitHub-repo: https://github.com/s-hal/oidf-architecture/blob/main/oidf-trust-models.md |

...

...

...

...

...

För- och nackdelar

...

Beskrivning: En nationell Tillitsankartjänst som är rot.

Fördelar:

Centraliserad styrning → enhetlig policy och tydlig ansvarsfördelning.

Tillitskedjor blir enkla, deterministiska och alltid förankrade i samma Tillitsankartjänst → enkel validering.

Nackdelar:

All onboarding och tillitsmärkeshantering måste gå via den nationella Tillitsankartjänsten → ökad administration.

Begränsad flexibilitet för federationer (Fed A, Fed B) att göra egna anpassningar.

Risk för flaskhalsar och tung styrning

...

Beskrivning: En nationeTrust Anchor, men dessa pekar uppåt mot en nationell Trust Anchor.

Fördelar:

Varje federation har egen kontroll över sin Tillitsankartjänst och sina nycklar.

Möjliggör anpassning till lokala/regionala krav samtidigt som nationella regler följs.

Stödjer integration av självständiga federationer.

Cross-federation validering blir enklare (alla slutar i samma nationella TA).

Nackdelar:

Vid validering måste entiteter kunna hantera flera Tillitsankartjänster

Lokal

Nationell

Risk för olika valideringsresultat beroende på om man startar i lokal eller nationell Tillitsankartjänst.

Kräver tydlig samordning så att policys inte krockar

...

Beskrivning: Varje federation har en helt fristående Trust Anchor. Nycklar publiceras via en extern Trusted Bridging Entity (TBE). Ingen hierarki.

Fördelar:

Full autonomi för varje federation.

Möjlighet till selektiv interoperabilitet utan gemensam rot.

Flexibel, olika federationer kan utvecklas självständigt.

Nackdelar:

TBE ligger utanför OpenID Federation-specifikationen → kräver separat styrning och standardisering.

Risk för fragmentering om inte stark governance upprättas.

Ingen automatisk tillitskedja → validerare måste hantera flera nyckeluppsättningar parallellt.

Större administrativ börda vid onboarding och nyckelhantering

...

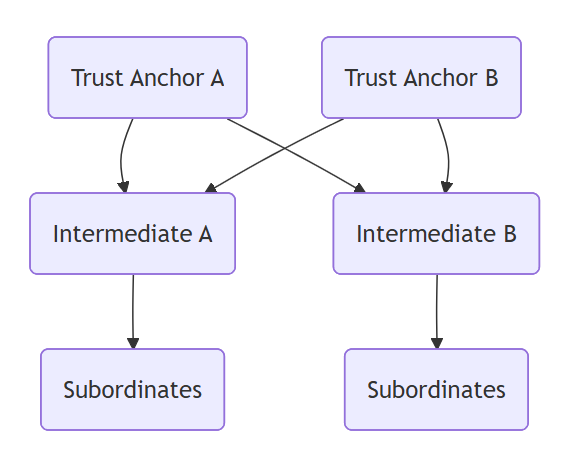

Beskrivning: Flera oberoende Trust Anchor länkas ihop genom gemensamma shared Intermediates).

Fördelar:

Möjliggör interoperabilitet för underordnade utan att Trust Anchors behöver underordna sig varandra.

Flexibel anslutning – samma Anslutningstjänst kan knytas till flera Tillitsankartjänster.

Stödjer gradvis integration mellan federationer.

Entiteter kan delta i flera federationer via samma Intermediate.

Nackdelar:

Komplexitet ökar när fler Trust Anchors ansluts.

Intermediates måste hantera flera överordnade.

- Risk för policyfragmentering mellan Trust Anchors

- Entiteter och Uppslags-/verifieringstjänster måste kunna hantera flera Trust Anchors, vilket ökar krav på implementation,

...

OIDF stöd

...

Fullt stöd enligt OIDF specifikation

...

Ej fullt stöds enligt OIDF specifikationen

...

Stöds ej enligt specifikationen

...

Fullt stöd enligt OIDF specifikation

...

OIDF Policyhantering

...

All policy definieras i den nationella Trust Anchor och slår igenom top-down.

Policys blir enhetliga och entydiga, vilket gör validering enkelt och konsekvent.

Begränsad möjlighet för underordnade federationer att lägga till egna krav – det riskerar att krocka med den centrala styrningen

...

Policy definieras både i den nationella Trust Anchor och i lokala federationers Tillitsankartjänster.

Om validering görs mot en lokal TA → lokala regler gäller. Om validering görs via den nationella TA → både nationella och lokala regler slår igenom.

Risk för inkonsekvent policy tillämpning beroende på vilken väg en verifiering går.

...

Ingen gemensam policykedja i federationens metadata.

Varje Tillitsankartjänst definierar sin egen policy helt självständigt.

För att möjliggöra interoperabilitet måste TBE (Trusted Bridging Entity) eller motsvarande governance-funktion definiera gemensamma minimikrav för att få vara med.

All faktisk policytillämpning blir lokalt scope:ad till respektive TA.

| Kort beskrivning | Centraliserad modell med en nationell Trust Anchor som rot. All policy styrs uppifrån och ned via Intermediates. Enkel och enhetlig validering men begränsad flexibilitet. | Lokala Trust Anchors som pekar på en övergripande nationell Trust Anchor. Balans mellan lokal autonomi och nationell styrning, med möjlighet till både lokal och central validering. | Decentraliserad modell med oberoende Trust Anchors. En Trusted Bridging Entity (TBE) distribuerar nycklar utanför OIDF-specen. | Flera oberoende Trust Anchors kan dela Intermediates, vilket möjliggör interoperabilitet utan nyckeldistribution mellan Trust Anchors. |

För- och nackdelar | Beskrivning: En nationell Tillitsankartjänst som är rot. Fördelar:

Nackdelar:

| Beskrivning: En nationeTrust Anchor, men dessa pekar uppåt mot en nationell Trust Anchor. Fördelar:

Nackdelar:

| Beskrivning: Varje federation har en helt fristående Trust Anchor. Nycklar publiceras via en extern Trusted Bridging Entity (TBE). Ingen hierarki. Fördelar:

Nackdelar:

| Beskrivning: Flera oberoende Trust Anchor länkas ihop genom gemensamma shared Intermediates). Fördelar:

Nackdelar:

|

OIDF stöd | Fullt stöd enligt OIDF specifikationen | Ej fullt stöd enligt OIDF specifikationen | Stöds ej enligt specifikationen | Fullt stöd enligt OIDF specifikationen |

OIDF Policyhantering |

|

|

|

|

Arkitekturell jämförelse mellan OIDF-modeller

Tabellen nedan analyserar hur olika tillitsmodeller enligt OpenID Federation kan stödja de arkitekturella drivkrafter som identifierats för Enas federationsinfrastruktur. Varje modell – från den hierarkiska HTA till den mer distribuerade IIMAR – erbjuder olika balans mellan styrning, flexibilitet, interoperabilitet och kostnadseffektivitet. Syftet är att tydliggöra hur val av modell påverkar förmågan att uppnå nationell samordning samtidigt som lokal autonomi, innovation och långsiktig skalbarhet bevaras.

| Arkitekturell drivkraft | HTA – Hierarchical Trust Anchors | NTA – Nested Trust Anchors | DTA – Disconnected Trust Anchors (med TBE) | IIMAR – Interlinked Intermediates with Multi-Anchor Resolution |

|---|---|---|---|---|

| Ökad kostnadseffektivitet | Enhetlig styrning och enkel validering minskar driftkostnader, men central administration ger hög overhead. | Delad styrning mellan nationell och lokal nivå minskar kostnader inom varje federationskontext, men kräver samordning. | Varje federation bär full kostnad för egen styrning och nyckelhantering, vilket ger låg kostnadseffektivitet. | Delad federationsinfrastruktur och återanvändning av anslutningstjänster ger god kostnadseffektivitet, trots något högre komplexitet. |

| Behov av gränsöverskridande samverkan | Svårt att samverka internationellt utan central auktorisation. | Möjliggör interoperabilitet via gemensam nationell rot. | Ger möjlighet till selektiv interoperabilitet via extern nyckeldistribution (TBE), men risk för fragmentering. | Mycket god – möjliggör interoperabilitet mellan flera kontexter utan gemensam hierarki. |

| Minskad integrationsbörda | Enkel valideringsmodell med en gemensam rot för validering av tillitsinformation. | Gemensam teknisk grund men lokal ansvarsfördelning kräver viss koordination. | Hög integrationsbörda eftersom nyckelhantering och validering sker separat. | Gemensam federationsinfrastruktur med flera federationskontext minskar behov av separata integrationer och möjliggör återanvändning. |

| Främjande av innovation och decentralisering | Centralstyrd modell begränsar lokala initiativ. | Möjliggör lokala anpassningar inom nationella ramar. | Full frihet till innovation, men risk för oenhetlighet. | Stödjer innovation genom flera federationskontext under gemensam styrning och teknisk samordning. |

| Stöd för behovsdriven förändring över tid | Trögrörlig – alla ändringar kräver central uppdatering. | Lokala förändringar möjliga inom respektive federationskontext. | Hög flexibilitet – varje federation kan utvecklas i egen takt. | Mycket flexibel – nya kontexter och kan införas utan att påverka befintliga. |

| Stöd för utveckling i ett heterogent landskap | Begränsad tolerans för variation mellan aktörer. | Hanterar olika mognadsnivåer via lokal autonomi och gemensamma regler. | Fullt oberoende mellan federationer men utan enhetlig styrning. | Mycket god – flera tillitsstrukturer kan samexistera inom en gemensam teknisk och styrd ram. |

Tabellen visar att IIMAR-modellen kan ge det bästa samlade stödet för de arkitekturella drivkrafter som definierats för Ena IAM. Modellen kombinerar flexibilitet, decentraliserad utveckling och återanvändning av gemensam teknik, samtidigt som den bevarar nationell samordning och enhetliga principer för tillit och interoperabilitet. Detta gör IIMAR särskilt väl lämpad som grund för en nationell federationsinfrastruktur med flera federationskontexter under gemensam styrning

...

Varje Trust Anchor behåller sin egen policy och publicerar den separat.

...

Indermediates som är delade måste hantera och förena policyer från flera olika Trust Anchors.

...

Vid validering måste en Trust Anchor väljas → policyn som tillämpas beror på vilken Trust Anchor som är slutpunkt.

...

.

Analys av olika OpenID Federation tillitsmodeller inom Ena

Precis som de arkitektoniska modellerna för en nationell OpenID Federation beskriver olika sätt att fördela tillit mellan Tillitsankartjänster (Trust Anchors), Anslutningstjänster (Intermediates) och Tillitsmärkestjänster (Trust Mark Issuers), så innebär valet av modell också direkta konsekvenser för Ena och de organisationer som verkar inom infrastrukturen.

...