1. Hur ska vi hantera gjorda investeringar i SAML?

1.1. AS som proxy SP

Nedan ett sekvensdiagram som beskriver ett tänkt integrationsmönster enligt de framtagna Oauth-profilerna. Tanken med just detta mönster är att återanvända befintlig infrastruktur i form av organisationernas SAML IdP:er där vi bryggar från SAML till Oauth2 genom att auktorisationsservern agerar SP-proxy mot SAML IdP:n. Detta intgrationsmönster kan vara en kandidat för "kokboken" som vi ska ta fram för hur man använder profileringarna.

1.2. Använda den egna SAML-IdP:n för åtkomst till externa e-tjänster

En teori är att organisationerna som ska gå över till ett nytt sätt att hantera åtkomst till API:er hos andra organisationer vill fortsätta att använda den egna SAML-IdP:n för att nå andra organisationers e-tjänster. Diagrammet nedan visar på en organisations SAML-IdP används för att nå den egna organisationens e-tjänster och andra organisationers e-tjänster via autentisering med hjälp av den egna IdP:n.

I fallet med åtkomst till ett externt API från den egna e-tjänsten visar diagrammet en förenklad integration.

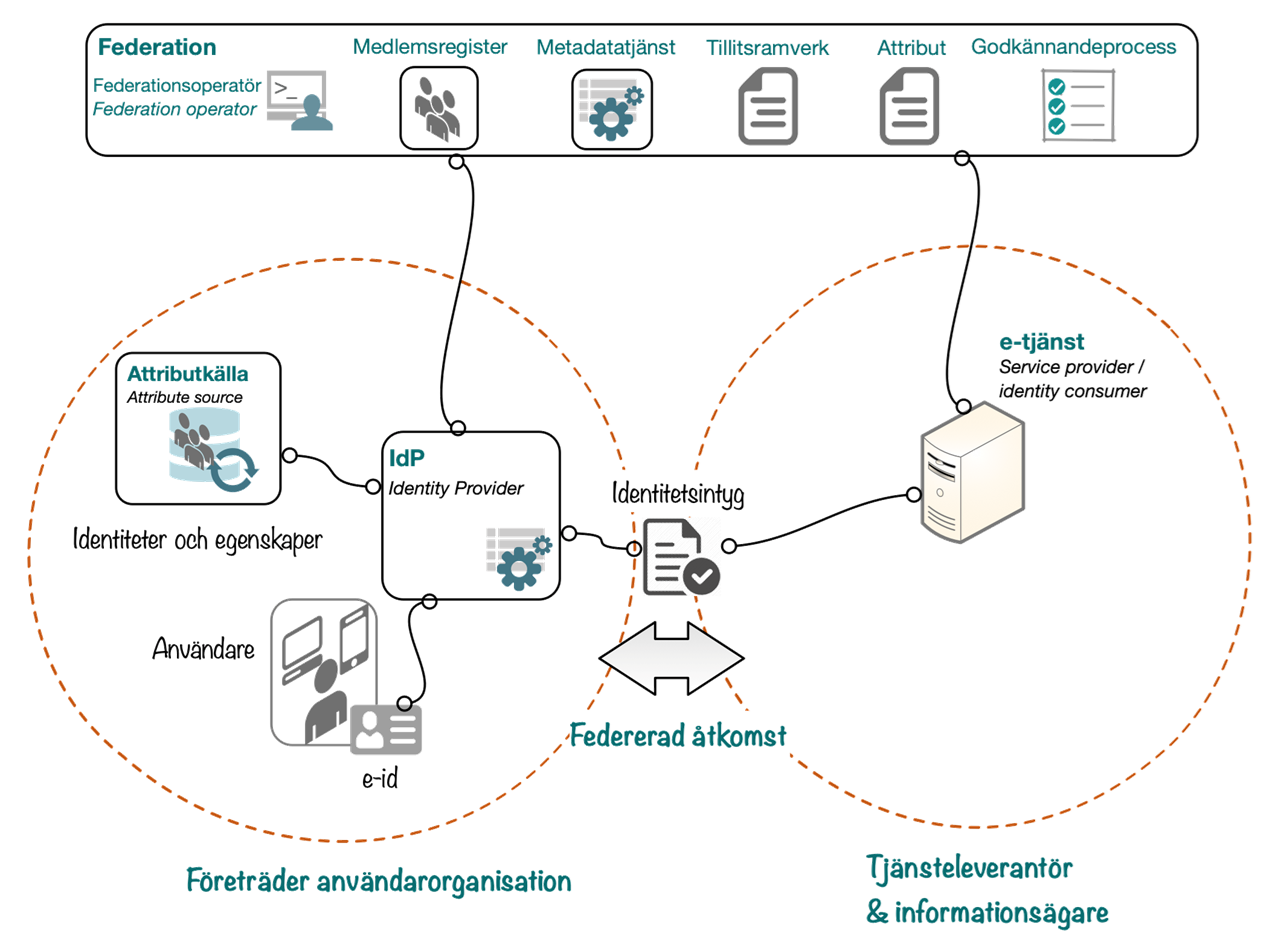

1.3. Generisk beskrivning av en SAML-federation

1.4. Exempel på hur organisationer ger åtkomst till egna e-tjänster via SAML IdP

I exemplet så har myndigheten gett åtkomst till e-tjänsten via Ineras IdP, som följer Svensk e-legitimation med tillägg av attributdefinitioner från Ena samt från IdP:er som följer Sambis specifikationer.

2. Hur kan man beskriva tillitsstrukturen?